CeBIT-Highlight: Bundesregierung wählt „SecuSUITE for BlackBerry 10“

In unserem Artikel vom 14.01. hatten wir das erwartete CeBIT-Highlight bereits vor-angekündigt.

Die für viele spannendste erste Frage war: auf welcher Betriebssystembasis?

Seit heute Nachmittag ist das Geheimnis offiziell gelüftet …

Die von November 2012 bis Februar 2013 laufende Ausschreibung des Bundes konnte Secusmart mit seinen Partnern für sich entscheiden:

Die Bundesregierung wählt „SecuSUITE for BlackBerry 10“

Die Lösung wurde vom Beschaffungsamt des Bundesministeriums des Innern und dem Bundesamt für Sicherheit in der Informationstechnik (BSI) für die verschlüsselte Kommunikation der deutschen Bundesregierung ausgewählt.

Die Mobile Hochsicherheitslösung „SecuSUITE for BlackBerry 10“ wird auf der CeBIT 2013 präsentiert und dürfte sicher eines der grossen Messe-Highlights bilden.

„SecuSUITE for BlackBerry 10“ besteht aus

– der Secusmart Security Card,

– der BlackBerry 10 Plattform

– und Komponenten von Secunet und Sirrix.

Zitat aus der Pressemitteilung:

„Die einzigartigen Fähigkeiten der Secusmart Security Card und der BlackBerry Balance Technologie ermöglichen es den Nutzern erstmals, die extrem hohen Sicherheitsanforderungen der deutschen Bundesbehörden an sichere Datenübertragung und abhörsichere Sprachkommunikation zu erfüllen – ohne Abstriche beim Nutzererlebnis.“

Die Secusmart Security Card gewährleistet die Einhaltung der Sicherheitsanforderungen VS-NfD der deutschen Bundesregierung, denn die Lösung bietet sichere Verschlüsselung …

– der gespeicherten Informationen,

– der Sprache,

– der Textnachrichten,

– des VPN

– und sicheres Browsen im Netz.

BlackBerry Balance trennt sensible Informationen zuverlässig von persönlichen Inhalten. Nutzer können einfach und sicher zwischen ihrem geschäftlichen und privaten Leben wechseln.

Die kombinierte Lösung bietet Regierungskunden zum ersten Mal eine hervorragende Smartphone-Nutzererfahrung ohne sensible Regierungsinformationen zu gefährden.

„SecuSUITE for BlackBerry 10“ basiert auf Secusmarts sicherem Sprachprodukt SecuVOICE, das bereits vom deutschen BSI, dem niederländischen NBV, dem EU-Rat für Informationssicherheit und der NATO für VS-NfD Kommunikation freigegeben wurde.

Die integrierte mobile Hochsicherheitslösung wird auf der CeBIT 2013 in Halle 12 am Stand B66 von Secusmart präsentiert.

Dr. Hans-Christoph Quelle, Geschäftsführer der Secusmart GmbH, wird ausserdem auf dem CeBIT Pro MOBILE BUSINESS SOLUTIONS FORUM am Mittwoch, 06.03., 11:45-12:30h, einen Vortrag zur „SecuSUITE for BlackBerry 10“ halten und die Lösung präsentieren und erläutern.

Weiter führende Informationen: siehe http://www.secusmart.com/secusuite/

Quelle: Pressemeldung Secusmart GmbH

Bilder: Secusmart, Sirrix

Links:

http://www.cebit.de/veranstaltung/mobile-business-solutions-forum/FOR/51789

https://enterprisemobilitymobi.wordpress.com/2013/01/14/cebit-2013-secusmart-stellt-hochsicheres-smartphone-vor/

https://www.secusmart.com/presse/pressemitteilungen/

http://www.secusmart.com/secusuite/

CeBIT 2013: Secusmart stellt hochsicheres Smartphone vor

SecuVoice und Krypto-Controller sowie

Geheimhaltungsstufen VS-NfD, NATO Restricted, EU-Restricted

haben dem BSI noch nicht gereicht …

Ein ganz heisses „Mobile“ Highlight 2013:

das hochsichere Smartphone … für rund 2.500 EUR

Die Düsseldorfer Secusmart GmbH stellt ein hochsicheres Smartphone in Zusammenarbeit mit mehreren Partnern in seiner Pressekonferenz auf der CeBIT 2013 vor.

Der Secusmart Messestand findet sich in Halle 12, Stand B66.

Bei dem neuen, umfassenden Sicherheitskonzept handelt es sich um eine Weiterentwicklung ihrer einzigartigen Sicherheitstechnik, mit der die deutschen Bundesministerien bereits seit 2009 telefonieren (Stichwort: Kanzler-Handy).

Zitat aus der Pressemitteilung:

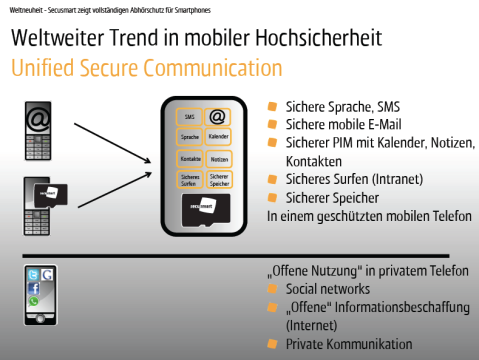

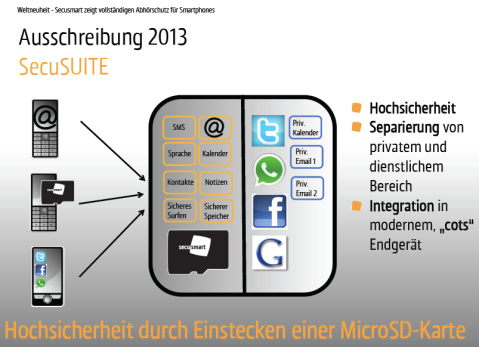

„Der neuen Hochsicherheitslösung SecuSUITE geht eine aktuelle Ausschreibung des Bundes voraus. Hierin ist ein Smartphone-taugliches Sicherheitskonzept für die gesamte mobile Kommunikation gefordert. Der auf VoIP-Technologie basierende Abhörschutz soll einfach in das handelsübliche Smartphone zu implementieren und zu bedienen sein. Mit SecuSUITE erfüllt die Secusmart GmbH die Herausforderung, neben dem Abhörschutz von Sprache und SMS auch die sichere Übertragung von E-Mails und den Schutz von gespeicherten persönlichen Daten, wie Kalendereinträgen, Kontakten und Notizen zu gewährleisten. Dazu erlaubt die Lösung, sicher im Internet zu surfen. Mit nur einem Klick ist der Wechsel zwischen dem geschäftlichen und dem privaten Profil möglich.“

„Unified Secure Communication“, eine umfassende abhörsichere Kommunikation: Sprachtelefonie, SMS, eMail und Internet, darüber hinaus sicherer PIM und Speicher.

Kernbestandteil der neuen SecuSUITE ist eine hochsichere Hardware-Kryptographie, unabhängig von Hostsystemen.

Die Secusmart Security Card ist ein Krypto-Controller auf MicroSD-Kartenformat.

Laut Geschäftsführer Dr. Hans-Christoph Quelle handelt es sich bei dem auf rund 2.500 EUR veranschlagten Hochsicherheits-Smartphone nicht um ein iOS-Gerät, aber eine Antwort auf die Frage nach „Android oder Windows Phone“ wollte er noch nicht verraten“ …

Secusmart wurde von ehemaligen Nokia-Mitarbeitern gegründet.

Bisher hat man Sicherheitslösungen für BlackBerry, Android und Nokia Smartphones im Portfolio.

Der Betriebssystem- und der Geräte-Hersteller dieser neuen, hochintegrierten mobilen Sicherheitslösung dürften ebenfalls international an Reputation gewinnen.

Wollte man Spekulieren: die historische Nähe zu Nokia sowie die Hardware-Verschlüsselung über Krypto-Controller auf MicroSD-Karten-Basis könnten zumindest einen Hinweis auf Nokia als Gerätehersteller und Windows Phone 8 als Betriebssystem zulassen. Aber auch RIM mit dem brandneuen BlackBerry 10 und Android kommen in Frage.

Man darf sehr gespannt sein …

Seitens Secusmart rechnet man im Übrigen offenbar fest mit einem für Februar 2013 erwarteten Zuschlag für die Ausschreibung des Bundes, die September 2012 begann (mit Abgabe bis November 2012).

Der Roll-Out ist bereits für Juli 2013 geplant, die Nutzung für eine Dauer von ca. 4-7 Jahren.

Es werden 5-stellige Stückzahlen zur Abnahme erwartet, von Regierungsseite (bundesweit),

hinzu kommen Interessenten aus der Wirtschaft und aus dem Ausland, sicher ebenfalls von ausländischen Regierungen.

„Die ersten Chargen gehen immer nach USA, China und Rußland“ verriet Dr. Quelle stolz und von seinen Produkten überzeugt auf dem ICT Presseforum 2013 am 10. Januar im Münchener Lenbach-Palais.

Diese Empfänger versuchen dann, als erste die Sicherheitstechnologien zu überwinden. Secusmart ist glaubhaft davon überzeugt, dass dies jedoch niemandem gelingen wird.

Quelle/n:

https://www.secusmart.com/presse/pressemitteilungen/

Bilder / Graphiken: Secusmart

BizzTrust – Mobile Security von Fraunhofer SIT, CASED und Sirrix

Viele Unternehmen suchen nach einer praxistauglichen Lösung für den Unternehmenseinsatz von Smart Devices.

Dabei ist insbesondere auch Bring-Your-Own-Device (BYOD) eine der grossen Herausforderungen (siehe dazu auch unser Artikel vom 21.08.).

Fraunhofer SIT hat zusammen mit der TU Darmstadt – CASED Center for Advanced Security Research Darmstadt und dem Partner Sirrix AG die Software-Lösung BizzTrust entwickelt, die Unternehmen ausreichende Sicherheit bietet ohne Funktionalität oder Nutzung des Geräts einzuschränken. BizzTrust trennt private und geschäftliche Daten und Anwendungen von einander und lässt sich mit MDM-Lösungen kombinieren (siehe unsere Artikel: Stichwort „MDM“).

BizzTrust wird auf der IT-SA in Nürnberg (16.-18.10.) vorgestellt, Fraunhofer SIT findet sich in Halle 12, Stand 213.

BizzTrust bietet folgenden Funktionsumfang:

Schutz geschäftlicher Daten

Innovative Isolationsmechanismen stellen die Trennung geschäftlicher und privater Daten auf Applikations- und Systemebene sicher.

Deshalb können private Apps nicht auf Unternehmens-Daten oder -Applikationen zugreifen.

Keine Einschränkungen für die private Nutzung

BizzTrust ermöglicht Mitarbeitern die uneingeschränkte Nutzung ihres Smartphones für private Zwecke.

Security Policy Enforcement ist nahtlos ins Android Betriebssystem integriert, so dass eine intuitive Nutzung und gewohntes Look-and-Feel erhalten bleiben.

Sichere, verschlüsselte Unternehmens-Kommunikation

Sichere und flexible VPN-Technologie stellt eine vertrauliche Kommunikation mit Unternehmens-Infrastruktur und -Diensten sicher.

BizzTrust ermöglicht die Einschränkung des Zugangs zu spezifischen Unternehmensressourcen in Abhängigkeit von genutzten Apps oder Gerätestatus.

Remote Management und Updates

Mit BizzTrust ausgerüstete Geräte werden automatisch up-to-date gehalten. Unterstützt durch Management-Services innerhalb der Enterprise-Infrastruktur können Administratoren den Status des geschäftlichen Bereichs der mitarbeitereigenen Smartphones überprüfen und erforderliche Updates verteilen.

Automatisches Policy Enforcement

Bei jeder Verbindung des mobilen Geräts zum Unternehmensnetzwerk führt das „BizzTrust Network Admission System“ remote eine Sicherheitsüberprüfung des Systemstatus durch. Compliance-Verletzungen werden erkannt, dokumentiert und der Zugang zu geschäftlichen Ressourcen gesperrt, während und solange Konflikte durch automatische oder manuelle Recovery-Services behoben werden.

Unterstützung einer BYOD-Strategie

BizzTrust wurde speziell entwickelt, um die sichere Nutzung mitarbeitereigener Smartphones zu unterstützen. Policy Enforcement Mechanismen sind tief in das Android Betriebssystem integriert und wurden so entwickelt, dass sie mit aktuellen Android-Geräten kompatibel und auch auf zukünftige übertragbar sind.

Mehr Informationen: siehe http://www.bizztrust.de/

Quelle/n:

http://www.bizztrust.de/

http://www.sit.fraunhofer.de/de/it-sa.html

Fotos: Fraunhofer SIT, Sirrix

Marktstart Windows Phone 8, Windows 8, Surface

Mit den Einladungen werden die Termine offiziell:

26. Oktober – Windows 8 und Surface

29. Oktober – Windows Phone 8

Nachfolgend im Überblick eine kleine Zusammenfassung der wichtigsten News und Informationen:

Über Windows 8 und Windows Phone 8 haben wir bereits einige Male berichtet, die wichtigsten Artikel:

18.07. – Windows 8: Umfassende neue UX von Microsoft

22.06. – Windows Phone 8: Ankündigungen auf dem Windows Phone Summit 2012

19.06. – Windows 8: Microsoft Surface, das Windows 8 Tablet Referenzmodell

Informationen von Microsoft zu Windows Phone 8:

Windows Phone 8: die neuen Geräte-Modelle

17.07. – Windows Phone 8: Geräteverwaltung und Enterprise Apps

28.06. – Windows Phone 8: App Hub und Marketplace

26.06. – Windows Phone 8: Enterprise Features

20.06. – Windows Phone 8: Ankündigung

Informationen von Microsoft zu Windows 8 und Surface:

Surface: Homepage

Windows 8: Get Started

05.10. – Windows 8: neue Funktionen noch vor dem Launch (heute veröffentlicht)

07.08. – Windows 8: Deploying

20.06. – Windows 8: Features One Stop Shop

18.06. – Surface: Ankündigung

25.05. – Windows 8: User Experience

18.04. – Windows 8: Introducing Windows 8 Enterprise

06.03. – Windows 8: Reimagined for Business

Quelle/n:

http://www.windowsphone.com/de-de/cmpn/windowsphone-8-phones

http://windowsteamblog.com/windows_phone/b/windowsphone/archive/2012/06/20/announcing-windows-phone-8.aspx

http://www.windowsphone.com/de-de/cmpn/windowsphone-8-phones

http://blogs.msdn.com/b/usisvde/archive/2012/06/26/enterprise-features-for-windows-phone-8-build-on-windows-8-core.aspx

http://www.microsoft.com/en-us/news/press/2012/jun12/06-18announce.aspx

http://www.microsoft.com/surface/

http://windows.microsoft.com/de-DE/windows-8/get-started?page=vid1

http://blogs.msdn.com/b/hyperyash/archive/2012/06/20/one-stop-shop-for-windows-8-features.aspx

http://blogs.msdn.com/b/b8/archive/2012/10/04/updating-our-built-in-apps-for-windows-8.aspx

http://windowsteamblog.com/windows/b/business/archive/2012/03/06/windows-8-reimagined-for-business.aspx

http://windowsteamblog.com/windows/b/business/archive/2012/04/18/introducing-windows-8-enterprise-and-enhanced-software-assurance-for-today-s-modern-workforce.aspx

http://blogs.msdn.com/b/mscio/archive/2012/08/07/deploying-windows-8-within-microsoft.aspx

http://winfuture.de/news,72334.html

http://winfuture.de/news,72332.html

Fotos: Microsoft, Windows Phone Daily

BlackBerry … keep on loving you

Anstatt eines Abgesangs auf den Untergang …

stimmen die Alt-Rockstars von RIM ein Comeback mit BlackBerry 10 an.

Absolut sehenswert !

Video „Devs, BlackBerry Is Going To Keep On Loving You“, YouTube Kanal „BlackBerry“

Diese Performance widmet RIM seinen Entwicklern.

Zitat:

„This video is a thank you to all developers supporting the BlackBerry platform.

Your Developer Relations, Alliance and Developer Tools teams appreciate your enthusiasm and loyalty!

We’re Going To Keep On Loving You.

Shown at BlackBerry Jam Americas Sept 2012.

We are going to keep loving developers at Research In Motion, all the way to BlackBerry 10 and beyond.

Watch our leadership team for developer relations bring back the band:

Alec Saunders, VP Developer Relations & Ecosystem,

Chris Smith, VP Application Platform & Tools, and

Martyn Mallick, VP Global Alliances & Business.

Thank you to those devs who are working hard, and for those jumping on board every day.

Stay updated at http://developer.blackberry.com and http://devblog.blackberry.com.

Let’s Rock and Roll This!“

Quo Vadis, RIM ?

Die schlechten Nachrichten reissen nicht ab, ein Ende des bereits existenzbedrohenden Abwärtstrends ist ebenfalls nicht in Sicht.

Schliesst sich RIM demnächst NOKIA’s Weg zu Microsoft’s Windows Phone an?

RIM schockiert Analysten und Stakeholder (Aktionäre wie Mitarbeiter) mit Hiobsbotschaften am laufenden Band.

Der Reihe nach:

- RIM’s Marktanteile am Smartphone-Markt, sowohl bei Consumern als auch bei Unternehmen, erodieren und stürzen seit längerem förmlich ins Bodenlose. Der letzte Stand laut BITKOM-Veröffentlichung für das 1. Quartal 2012 wies für RIM’s BlackBerry Modelle gerade einmal noch 3% aus (wir berichteten im Artikel vom 29.05.).

- In den drei Monaten bis zum 2. Juni lieferte RIM weltweit 7,8 Millionen Telefone aus und damit nur rund 70% des Volumens des Vorquartals von immerhin noch 11,1 Millionen, im selben Quartal des Vorjahres waren es noch 13,2 Millionen. Heruntergerechnet würde das für die noch zu erwartenden Zahlen der Marktanteile in Deutschland für das 2. Quartal 2012 eine weitere Absenkung auf nur mehr 2% bedeuten – eine Verabschiedung in Raten von einem ansonsten dynamisch wachsenden Zukunftsmarkt.

- Parallel dazu wurde im vergangenen Quartal 2012 ein bereinigter Verlust von 192 Millionen Dollar eingefahren, weit höher als erwartet. Laut RIM steht ein weiteres Quartal mit operativen Verlusten bevor.

- Der Umsatz brach im gleichen Zeitraum versus Vorquartal sogar um mehr als 40 Prozent ein, auf 2,8 Milliarden Dollar.

- Mit all diesen Schreckensmeldungen sank der Aktienkurs im gestrigen regulären Börsen-Tagesgeschäft zuerst nur leicht auf 9,13 Dollar, im nachbörslichen Handel auf 7,81 US-Dollar. Binnen 1 Jahres hat die RIM Aktie rund drei Viertel an Wert verloren.

- Trotz immerhin 2,2 Milliarden Barvermögens verringert sich der Börsenwert des Unternehmens damit auf unter 5 Milliarden Dollar.

- Von den etwa 16.500 Mitarbeitern wird laut Ankündigung von RIM nun fast jeder Dritte seinen Job verlieren, 5000 Stellen werden abgebaut.

- Der Marktstart der neuen Smartphone-Generation BlackBerry 10, auf der alle Hoffnungen ruhen, wurde zu alledem nun auch noch um mehr als 1 Jahr verschoben: es wird erst Anfang nächsten Jahres fertig und verpasst heuer auch noch das wichtige Jahresendgeschäft zu Weihnachten.

Zitat WSJ:

„Analysten befürchten, dass die Kosten für die Markteinführung des Blackberry 10 und der Margendruck beim Verkauf der noch in den Regalen liegenden alten Geräte das Kapital schnell aufzehren könnten. Laut Finanzvorstand Brian Bidulka werden auch die Entlassungen kosten, doch im laufenden Quartal soll netto kein Geld abfließen.“

Der Nachrichtenagentur Reuters zufolge könnte RIM sein Heil in der Zuflucht zu bzw. einer Partnerschaft mit Microsoft suchen.

Zitat Reuters:

„Nachdem das Unternehmen den Markstart seines neuen Hoffnungsmodells um mehr als ein Jahr verschieben muss, sondiert es eingeweihten Personen zufolge, das eigene Betriebssystem aufzugeben und Microsofts Windows-Variante einzusetzen. Allerdings befürchten Branchenexperten bereits das Schlimmste für den kanadischen Konzern …

Fachleute sehen in den Plänen einen Akt der Verzweiflung des deutschen Firmenchefs Thorsten Heins ohne große Aussicht auf Erfolg. …

Schon kurz nach Heins‘ Amtsantritt klopfte Microsoft-Chef Steve Ballmer Insidern zufolge bei RIM an, um dem Unternehmen eine ähnliche Partnerschaft wie mit Nokia schmackhaft zu machen.“

Zitat Handelsblatt:

„Bei einer Partnerschaft mit Microsoft könnte der Softwarekonzern zudem Anteile von RIM übernehmen und das Unternehmen finanziell unterstützen. Diese Möglichkeit ist den Kreisen zufolge aber bei dem im kanadischen Waterloo ansässigen Konzern besonders unpopulär, weil sie dessen Eigenständigkeit beenden würde. …

Die zweite Möglichkeit für RIM ist den Kennern zufolge, das Netzgeschäft an Privatinvestoren oder ein anderes Technologieunternehmen zu verkaufen. Der Käufer könnte das BlackBerry-Netz für andere Anbieter öffnen, so dass die vor allem in Unternehmen und Regierungseinrichtungen für ihre Sicherheit besonders geschätzten BlackBerry-Dienste auch über andere Netze und Handys verschickt werden könnten. …

Doch BlackBerry-Chef Heins hielt am Donnerstag im Gespräch mit Analysten an seiner Strategie eines integrierten Konzerns fest – mit Handys, eigener Software und eigenem Netz. Heins hatte selbst eine Strategieüberprüfung angestoßen, bei der Investmentbanker unter anderem von JPMorgan Chase die Optionen für das Unternehmen ausloten.“

RIM CEO Thorsten Heins, ehemals verantwortlich für die Siemens Mobilfunksparte, war bei RIM angetreten, den Abwärtstrend aufzuhalten und mit einem eigenen, neuen Betriebssystem wieder in eine positive Richtung zu drehen.

Doch die Entwicklung der neuen Betriebssystemversion dauert länger als erwartet, wie man gestern einräumte. Das ist auch der Grund für die Verzögerung der Markteinführung der neuen Modelle BlackBerry 10 auf Anfang 2013. Analyst Edward Snyder von Charter Equity Research: „Das ist ein Desaster.“

Zusammenfassend kann man wohl davon ausgehen, dass die Zahl der möglichen Optionen für RIM mit dem Verlust von Unternehmenswert und Marktanteilen schrumpfen. Eine Rettung aus eigener Kraft scheint derzeit in Anbetracht der verschärften Wettbewerbslage sehr unwahrscheinlich. Wartet man zu lange, droht ganz klar das endgültige Verschwinden vom Markt, das manche Analysten ebenfalls bereits seit einiger Zeit prognostizieren.

Quelle/n:

http://de.reuters.com/article/companiesNews/idDEBEE85S02H20120629

http://www.handelsblatt.com/unternehmen/it-medien/blackberry-hersteller-rim-sucht-heil-bei-microsoft/6812634.html

http://www.wallstreetjournal.de/article/SB10001424052702303649504577494791587440860.html

http://www.spiegel.de/wirtschaft/unternehmen/blackberry-hersteller-rim-streicht-nach-rekordverlust-5000-jobs-a-841626.html

https://enterprisemobilitymobi.wordpress.com/2012/05/29/bitkom-veroffentlicht-aktuelle-smartphone-marktanteile-in-deutschland/

Fotos REUTERS

Windows Phone Summit 2012: Microsoft Smartphone-OS Windows Phone 8 Ankündigungen

Microsoft’s Zugpferde für dessen Zukunft auf mobilen Geräten heissen ab Ende diesen Jahres Windows 8 für Tablets und Windows Phone 8 für Smartphones, beide mit der bereits unter Windows Phone 7 eingeführten und von Medien wie Wettbewerbern hoch gelobten Metro Systemoberfläche … aber auch mit einer Reihe weiterer Gemeinsamkeiten unterhalb der Oberfläche.

Mit der Ankündigung des kommenden Windows Phone 8 (Codename „Apollo“) verschmilzt die nächste Generation der Microsoft Smartphone-Plattform mit den Desktop- und Tablet-Versionen immer mehr. Nicht nur äusserlich gleichen sich die Betriebssysteme, sondern Windows Phone 8 und Windows 8 haben den selben Kern, die selbe darunterliegende Netzwerk-, Sicherheits-, Media-, Webbrowser- und Dateisystem-Technologie.

Dies bietet insbesondere für Software-Entwickler grosses Potential, da es einfacher werden soll, Treiber und Anwendungen für beide Plattformen zu entwickeln, räumt aber auch eine Reihe bisheriger Hürden oder Hindernisse für den Unternehmenseinsatz aus dem Weg.

Zitate von Joe Belfiore:

„Many of Windows Phone 8’s new capabilities come from a surprising source: Windows, the most successful and powerful operating system on the planet, and one used by more than a billion people. Yes, you read that right: Windows Phone 8 is based on the same core technologies that power Windows 8. As a result, Windows Phone 8 will unleash a new wave of features for consumers, developers, and businesses.“

„Windows Phone 8 is ready for business.“

Zur bereits früher angekündigten neuen Betriebssystem-Version Windows Phone 8 stellte Microsoft nun auf dem Windows Phone Summit 2012 in San Francisco einige Neuigkeiten und Highlights vor, von denen manche auch wichtige Kriterien und Funktionen für den Unternehmenseinsatz bedeuten:

- Aufpolierter und flexibler Startscreen mit mehr Platz für Live-Tiles (Details s. unten in beiden Videos)

- Multicore Prozessoren-Unterstützung (Dual-, QuadCore, bis zu 64 Prozessor-Kerne getestet)

- Integrierter Nokia-Kartendienst (NAVTEQ Kartenmaterial) mit Navigationsfunktion und Karten für zahlreiche Länder sowie Möglichkeit von Offline-Speicherung und -Nutzung

- Unterstützung auswechselbarer MicroSD Speicherkarten zur (nicht mehr automatisch verschlüsselten) Speicherung von Fotos, Musik, Videos und anderer Dateien und vereinfachten Übertragung auf den PC (nicht jedoch zur Installation von Software) oder von Smartphone zu Smartphone

- NFC-Unterstützung, z.B. zum Teilen von Fotos, Dokumenten, Kontakten, etc.

- SecureSIM-Unterstützung, z.B. für sicheres, bargeldloses Bezahlen (m-Payment)

- Datenverschlüsselung und Secure Boot mit Bitlocker-Technologie

- Company Hub für die Software-Verteilung in und durch Unternehmen (LOB App Deployment)

- Remote Device Management

- Schärfere Bildschirme mit zwei neuen Auflösungen von 1280×768 und 1280×720

- Internet Explorer 10, u.a. mit HTML5-Unterstützung

- Native Code Support mit voller C und C++-Unterstützung für mehr Performance

- Native DirectX-basierte Game-Entwicklung

- UEFI-Support, d.h. Sicherheit durch United Extensible Firmware Interface Secure Boot Protokoll (wie bei Windows 8)

- Wallet: Einführung des neuen Dienstes einer digitalen Brieftasche, welche einerseits Kreditkarten, Coupons, Flugtickets (boarding passes) und andere wichtige Informationen stets griffbreit hält und andererseits nach Pairing mit einer Secure SIM des Mobilnetzbetreibers (soweit angeboten) auch mobiles Bezahlen ermöglicht

- Verfügbarkeit in 180 Ländern weltweit (Vorgänger Windows Phone 7 bedient bisher nur 63 nationale Märkte)

- Windows Phone 7 Apps laufen auf Windows Phone 8 und benötigen keine Anpassungen an die Bildschirmauflösungen

WMExperts Video „Microsoft’s Windows Phone Summit & Windows Phone 8“ (2 Stunden)

incl. Joe Belfiore’s „Tour of 8 New Platform Announcements“:

- Latest and Greatest Hardware

- Internet Explorer 10

- Native Code: Killer Games

- Better Sharing with NFC

- The Most Complete Wallet Experience

- Nokia Map Technology

- Windows Phone 8 for Business

- The Start Screen

Speziell zum letzten Punkt noch ein weiteres Video von Microsoft:

Microsoft Video „Introducing the New Windows Phone Start Screen“

Die Kehrseite der glänzenden neuen Medaille ist, dass Windows Phone 8, anders als die >100.000 im Marketplace verfügbaren Apps für Windows Phone 7, nicht von derzeitigen Geräte-Modellen mit Windows Phone 7.x unterstützt wird, es also für keines der aktuellen Geräte ein Betriebssystem-Update bzw. -Upgrade auf WP8 geben wird. Auch Apps für Windows Phone 8 sind nicht abwärtskompatibel, d.h. werden konsequenterweise nicht auf Windows Phone 7 laufen.

Die Kompensation für Nutzer bisheriger Windows Phones wird die ebenfalls angekündigte Betriebssystemversion 7.8 als Update sein, welches allerdings im Wesentlichen lediglich die neue Oberfläche von Windows Phone 8 mitbringt und auch nicht vor Windows Phone 8 selbst verfügbar sein wird.

Ein Video zu Windows Phone 7.8:

playinfinite Video „Windows Phone 7.8 Unveiled & NO WP8 Upgrade Path (Features, Details & Compatibility)“

Quelle/n:

http://windowsteamblog.com/windows_phone/b/windowsphone/archive/2012/06/20/announcing-windows-phone-8.aspx

http://blogs.msdn.com/b/swiss_dpe_team/archive/2012/06/22/windows-phone-8-am-windows-phone-summit-angek-252-ndigt.aspx

http://www.zdnet.de/news/41562953/windows-phone-8-kein-upgrade-fuer-aktuelle-geraete.htm

http://www.youtube.com/watch?v=royJee1SQlY

http://www.youtube.com/watch?v=25DKXGKblOw

http://www.youtube.com/watch?v=7oBtbK-FOPM

Foto Microsoft

Videos WMExperts. Microsoft, playinfinite

Du muss angemeldet sein, um einen Kommentar zu veröffentlichen.